Les ordinateurs quantiques pourraient menacer la sécurité informatique

Selon un rapport de l'Académie nationale des sciences, de l'ingénierie et de la médecine des États-Unis, il est urgent de faire évoluer les systèmes de sécurité par chiffrement pour se préparer à l'avènement d'ordinateurs quantiques capables de casser en très peu de temps les technologies de cryptage existantes.

Le chiffrement est aujourd’hui le pilier de tous les systèmes de défense cyber. Qu’il s’agisse de protéger les données personnelles et les communications des particuliers ou de sécuriser des réseaux ultra sensibles, le principe repose sur l’idée qu’il faudrait au supercalculateur le plus puissant un temps incommensurable pour casser les algorithmes de cryptage.

Toutefois, cette construction sécuritaire pourrait s’effondrer avec l’arrivée d’ordinateurs quantiques qui promettent un bond exponentiel dans la puissance de traitement et pourraient casser le meilleur chiffrement existant. Nous sommes encore très loin d’une telle réalité, mais un groupe d’experts de l'Académie nationale des sciences, de l'ingénierie et de la médecine des États-Unis a décidé de tirer la sonnette d’alarme.

Des standards de chiffrement « post quantique »

Dans leur rapport intitulé Quantum Computing Progress and Prospects (2018), ils estiment qu’il est urgent de commencer à créer des systèmes de chiffrement susceptibles de résister à la puissance d’un ordinateur quantique. Selon eux, l’adoption d’une telle cryptographie pourrait prendre une vingtaine d’années. Or, il n’est pas impossible que des ordinateurs quantiques apparaissent avant cela. Et l’on imagine, dès lors, le danger potentiel que cela pourrait représenter si ces machines étaient utilisées par des États ou des individus pour mener un cyber guerre ou lancer des attaques malveillantes.

Le document des experts souligne le fait que nombre d’institutions publiques et privées ont besoin de sauvegarder des données sensibles pendant des décennies et qu’il est, par conséquent, impératif d’anticiper les menaces futures qui pourraient compromettre les systèmes de chiffrement actuels. La solution passe par la définition de nouveaux standards « post quantique » sur lesquels planche notamment le National Institute of Standards and Technology (agence du département du Commerce des États-Unis). Une première série de propositions ont été soumises au NIST le mois dernier, parmi lesquelles figurent notamment celles de l’Inria (BIG QUAKE), des universités de Bordeaux, Limoges et Toulouse (RQC et HQC), Sorbonne Université, CNRS, Inria (Dual Mode MS).

Source web par: futura sciences

Les articles en relation

Les cartouches d’imprimantes à jet d’encre : principe

Les cartouches d’imprimantes à jet d’encre : principe Les imprimantes à jet d'encre demeurent les plus populaires pour leur polyvalence, permettant d'imprimer du texte comme des photos avec une quali

Savoir plus...

M’khinza, une plante toxique?

M’khinza, une plante toxique? Le Centre antipoison et de pharmacovigilance du Maroc (CAPM) met en garde les citoyens contre l’utilisation de M’khinza ou ansérine vermifuge. Le centre avait émis une ale

Savoir plus...

Appel à la protection des gravures rupestres de Nâama

Appel à la protection des gravures rupestres de Nâama Découverte en 1847 par une expédition française, la station de Tiout, dans le Sud de la wilaya de Naâma, date de plus de 8 000 ans avant J.

Savoir plus...

La réapparition surprenante du lion de l’Atlas durant les années 70

Le lion de l’Atlas, symbole absolu de la monarchie marocaine et du Maroc, fait depuis quelques années, l’objet de plusieurs études en raison de son mystérieux parcours. Aujourd’hui, c’est l&r

Savoir plus...

Voici Patagotitan mayorum, le plus grand de tous les dinosaures

Voici Patagotitan mayorum, le plus grand de tous les dinosaures Il y a environ cent millions d'années, dans l'actuelle Patagonie, des jeunes titanosaures vivaient dans une plaine d'inondation qui deviendra plus tar

Savoir plus...

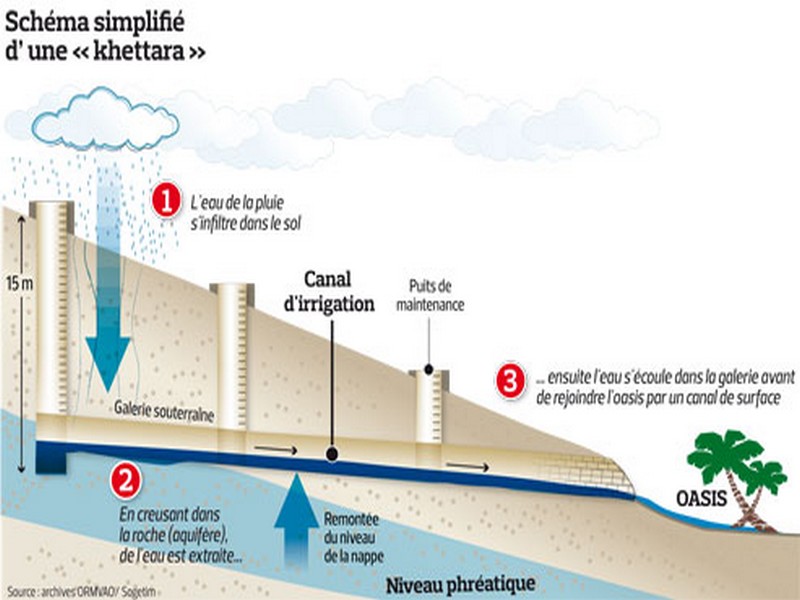

Khettara

Khettara Khettara est une sorte de canal souterain qui draine l'eau des nappes phréatiques par gravité jusqu'à l'oasis. l'eau circule dans des galeries souterraines horizontales afin de limite

Savoir plus...

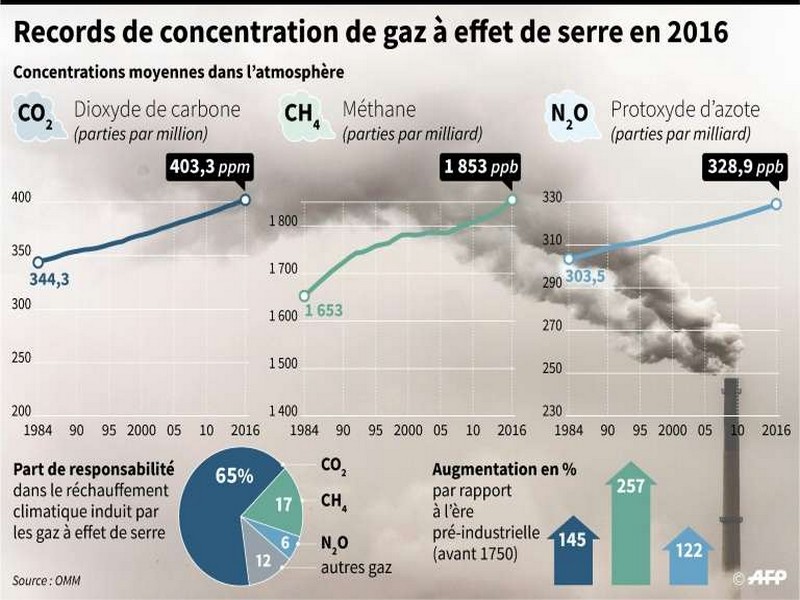

COP 23 : où en est l'accord de Paris ?

COP 23 : où en est l'accord de Paris ? À Bonn, en Allemagne, vient de s'ouvrir la « Conférence des parties » numéro 23, avec les États-Unis en vedette surréaliste, pr&eacu

Savoir plus...

Frais ou en poudre, comment utiliser et consommer le curcuma

Frais ou en poudre, comment utiliser et consommer le curcuma Utilisation appropriée du curcuma en poudre et frais L’utilisation du curcuma est reconnue dans la médecine indienne (Aryuveda) pour ses pouvoirs de

Savoir plus...

Le dromadaire

Egalement appelé « Chameau d’Arabie », le dromadaire fait figure de véritable icône au sein des mammifères vivants dans le désert du Sahara. S’il fut longtemps indispensable &agr

Savoir plus...

Découverte. Sur les traces des dinosaures d’Anza Beach, près d'Agadir

Des empreintes de dinosaures carnivores et de reptiles volants, vieux de 85 millions d'années, ont été retrouvés sur la plage d'Anza près d'Agadir. Les détails. C’est offici

Savoir plus...

Les trois espèces de renards marocains

Au Maroc existe encore trois types de renards: le renard roux, le fennec et le renard famélique (de ruppell). Le renard roux (Vulpes vulpes) est une espèce cosmopolite, qui se rencontre dans l’ensemble du Pa

Savoir plus...

le Maroc : un patrimoine diversifié, riche, avec des apports multiples pour Monsieur Omar ABBOU

le Maroc : un patrimoine diversifié, riche, avec des apports multiples pour Monsieur Omar ABBOU Monsieur Omar ABBOU Président de la Commune Urbaine de Figuig et Délégué Provincial de la Cu

Savoir plus...Les tags en relation

En savoir plus sur " Vulgarisation à NTIC "

Consulter les vidéos de " Vulgarisation à NTIC " Consulter les photos de " Vulgarisation à NTIC " Consulter les publications de " Vulgarisation à NTIC " Consulter les éditions de " Vulgarisation à NTIC " Consulter les communications de " Vulgarisation à NTIC "Recherche du site

Recherche avancée / SpécifiqueNTIC - Nouvelles technologies Informatiques et Communications NTIC

Qu’est ce que NTIC ? Vulgarisation à NTIC

Géoparc et Recherche Scientifique

Le coins de l’étudiant

Blog Géoparc Jbel Bani

Dictionnaire scientifique

Plus de 123.000 mots scientifiques

Les publications

Géo parc Jbel Bani

Circuits & excursions touristiques

cartothéques

Photothéques

Publications & éditions